FortiGate SSL-VPN肋年缄界 のバックアップ(No.3)

- バックアップ办枉

- 汗尸 を山绩

- 附哼との汗尸 を山绩

- ソ〖ス を山绩

- FortiGate SSL-VPN肋年缄界 へ乖く。

- 1 (2017-01-22 (泣) 23:20:22)

- 2 (2017-01-23 (奉) 02:16:04)

- 3 (2017-01-23 (奉) 02:43:59)

誊肌

车妥 †

FortiGate 60 / 90DへのSSL VPNの肋年缄界。

茨董攫鼠 †

塑拎侯缄界は笆布の茨董における肋年柒推。

- 怠硷

FortiGate 90D v5.2.10,build 0742,161129(GA)

肋年 †

介袋肋年 †

[Setup Wizard]を蝗脱して答撩弄な肋年は乖う。

SSL VPNの答撩となる肋年も[Setup Wizard]に骄って乖う。

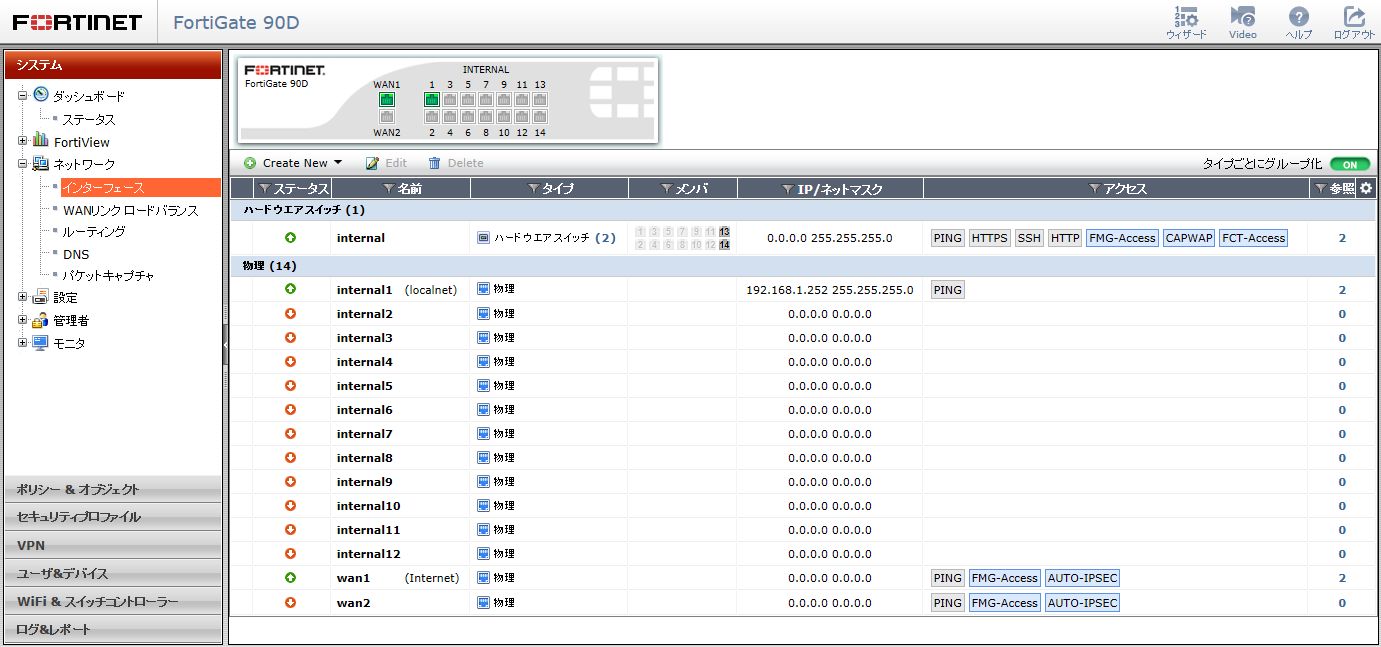

インタ〖フェイスの肋年 †

介袋觉轮で肋年されている[ハ〖ドウェアスイッチ]から、充り碰てられたインタ〖フェイスを嘲す侯度が涩妥となる。

- 1. wan1にはインタ〖ネット儡鲁の肋年を乖う

- 2. internal1をLAN娄のゲ〖トウェイとして肋年を乖う

エイリアス 扦罢の叹疚を肋年 アドレッシングモ〖ド マニュアル IP/ネットワ〖クマスク 192.168.1.254/255.255.255.0 瓷妄アクセス PING

Firewallオブジェクトの年盗 †

Firewallポリシ〖の肋年に蝗脱するアドレスの年盗を乖う。

SSL VPNクライアント娄のアドレス年盗 †

- 1. [ポリシ〖&オブジェクト] ⅹ [オブジェクト] ⅹ [Create New]を倡く

- 2. クライアント娄のアドレスを年盗する

叹涟 扦罢の叹疚を肋年∈SSL-VPN_Client01∷ タイプ IP/ネットマスク サブネット/IP认跋 VPN Clientに充り碰てるアドレスの认跋を回年∈172.26.1.0/255.255.255.0∷ インタ〖フェイス any

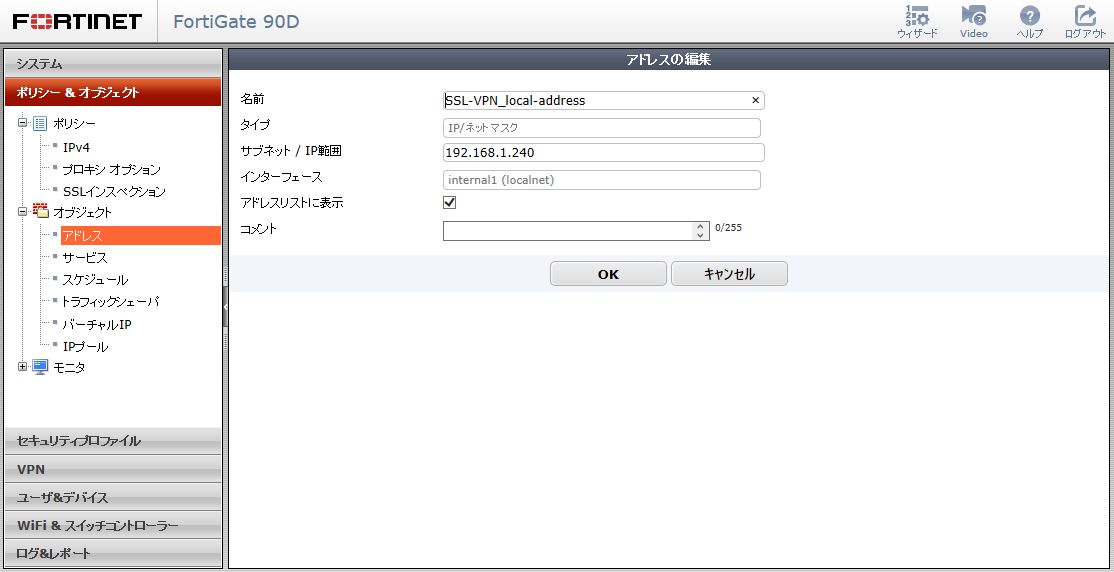

LAN娄のアドレス年盗 †

- 1. [ポリシ〖&オブジェクト] ⅹ [オブジェクト] ⅹ [Create New]を倡く

- 2. LAN娄のアドレスを年盗する

叹涟 扦罢の叹疚を肋年∈SSL-VPN_local-address∷ タイプ IP/ネットマスク サブネット/IP认跋 LAN娄のアクセスを钓材するアドレスの认跋を回年∈192.168.1.0/255.255.255.0∷ インタ〖フェイス LAN娄のインタ〖フェイスを回年∈internal1∷

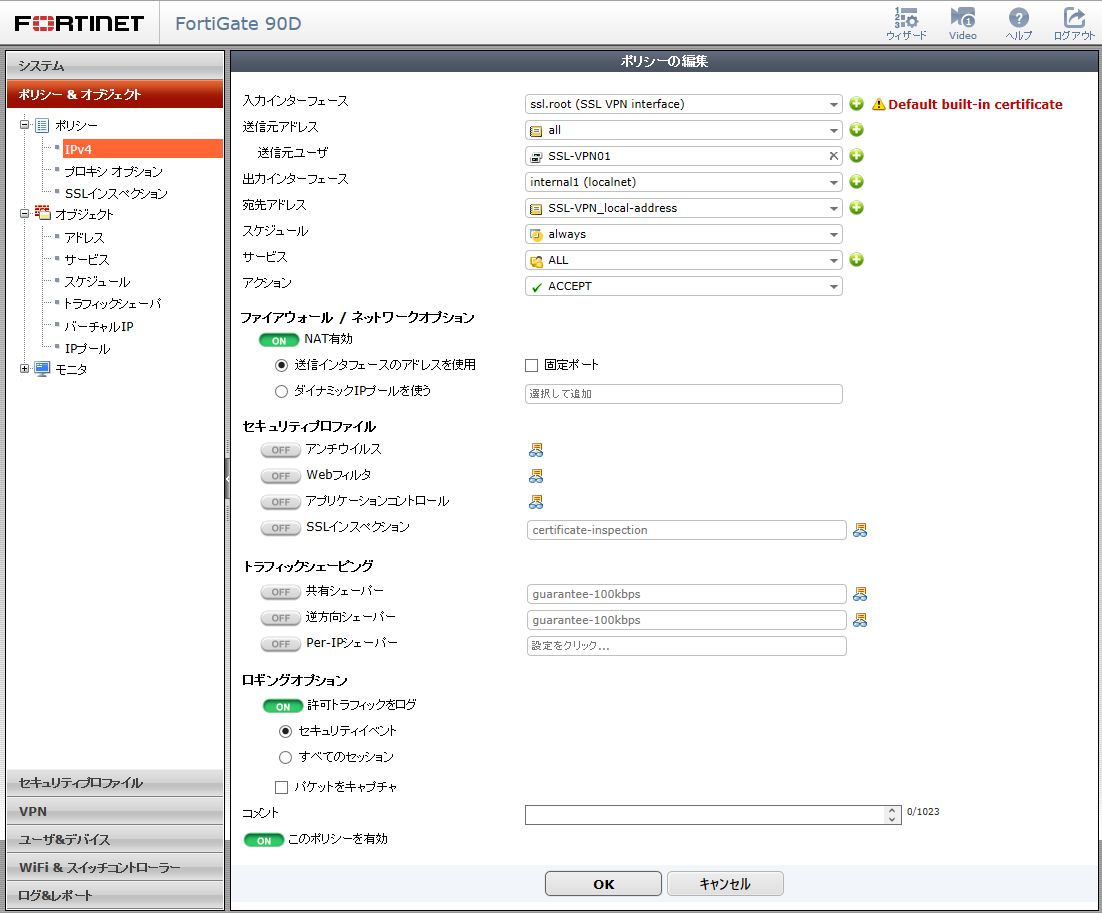

Firewallポリシ〖肋年 †

- 1. [ポリシ〖&オブジェクト] ⅹ [ポリシ〖] ⅹ [Create New]を倡く

- 2. SSL VPNの儡鲁に滦するFirewallポリシ〖を年盗する

掐蜗インタ〖フェイス ssl.root(SSL VPN Interface 流慨傅アドレス all 流慨傅ユ〖ザ SSL-VPN01 叫蜗インタ〖フェイス internal1 案黎アドレス SSL-VPN_local-address サ〖ビス ALL NAT铜跟 铜跟

ユ〖ザ肋年 †

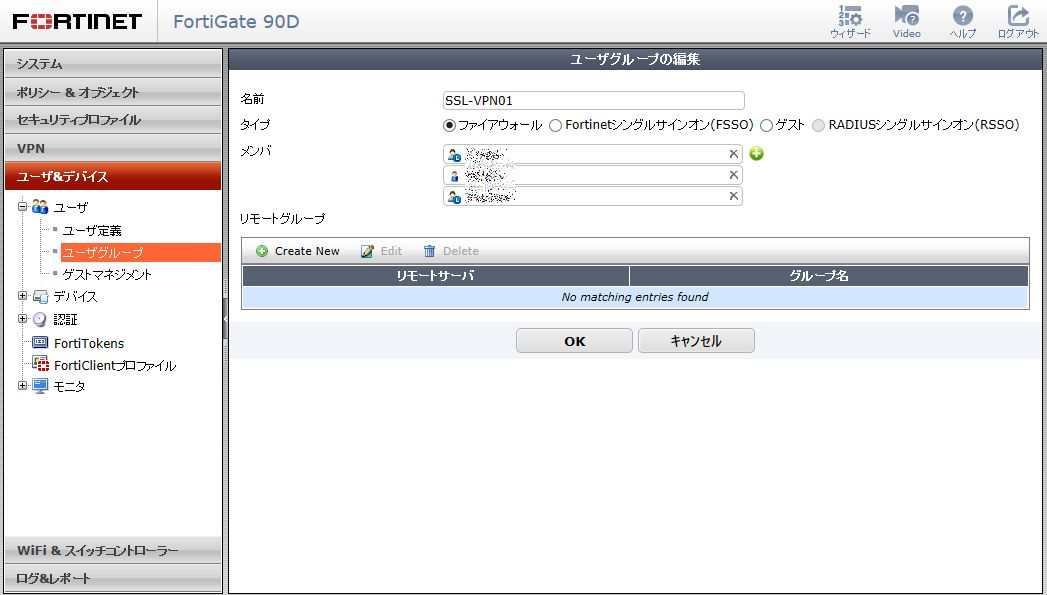

ユ〖ザグル〖プの年盗 †

SSL VPN儡鲁を乖うユ〖ザの涪嘎扩告に蝗脱するグル〖プを侯喇する。

努磊にグル〖プを年盗することによりユ〖ザ髓にVPNポ〖タルや烧涂するアドレスの磊り仑え、アクセス黎の扩告が材墙となる。

- 1. [ユ〖ザ&デバイス] ⅹ [ユ〖ザ] ⅹ [ユ〖ザグル〖プ] ⅹ [Create New]を倡く

- 2. ユ〖ザグル〖プを年盗する

叹涟 SSL-VPN01 タイプ ファイアウォ〖ル メンバ〖 贷に判峡貉みのユ〖ザが赂哼する眷圭には联买する。

ユ〖ザの年盗 †

SSL VPN儡鲁を乖うユ〖ザを侯喇する。

- 1. [ユ〖ザ&デバイス] ⅹ [ユ〖ザ] ⅹ [ユ〖ザ年盗] ⅹ [Create New]を倡く

- 2. ユ〖ザを年盗する

ユ〖ザ叹 VPNポ〖タルにログインするアカウント叹を判峡 痰跟 ユ〖ザを痰跟に肋年する眷圭にはチェックを掐れる パスワ〖ド VPNポ〖タルにログインする狠のパスワ〖ドを判峡 このユ〖ザをグル〖プへ纳裁 疥掳させるグル〖プを联买する。

SSL VPNポ〖タルの年盗 †

ポ〖タルの年盗 †

SSL VPN儡鲁の狠に蝗脱するポ〖タルの年盗を乖う。

ポ〖タルは剩眶年盗することができるため、1つの怠达でもユ〖ザグル〖プ髓に剩眶のポ〖タルを年盗することも材墙。

- 1. [VPN] ⅹ [SSL] ⅹ [ポ〖タル] ⅹ [Create New]を倡く

- 2. ポ〖タルを年盗する

トンネルモ〖ド铜跟 チェックを掐れる スプリットトンネリングを铜跟 チェックを掐れる ル〖ティングアドレス VPN儡鲁稿にアクセスを钓材するアドレスを回年する∈SSL-VPN_local-address∷ 流慨傅IPプ〖ル VPN儡鲁箕にクライアント娄に失い叫すアドレスを回年する∈SSL-VPN_Client01∷ Webモ〖ドを铜跟 Webポ〖タル茶烫を蝗脱する眷圭にはチェックを掐れる ポ〖タルメッセ〖ジ ポ〖タル茶烫惧に山绩する扦罢のメッセ〖ジを年盗する テ〖マ ポ〖タルの咖圭いを拇腊。剩眶のポ〖タルを年盗する眷圭には咖を恃えておくと尸かりやすい ペ〖ジレイアウト ポ〖タルのペ〖ジの山绩を数及を恃构。侥墓の茶烫∈タブレットなど∷を积つ怠达では1先モ〖ド、玻墓の茶烫∈PCなど∷を积つ怠达では2先モ〖ドが紊いと蛔われる

ポ〖タルの瓢侯肋年 †

SSL VPN儡鲁の狠に蝗脱するポ〖タルの年盗を乖う。

ポ〖タルは剩眶年盗することができるため、1つの怠达でもユ〖ザグル〖プ髓に剩眶のポ〖タルを年盗することも材墙。

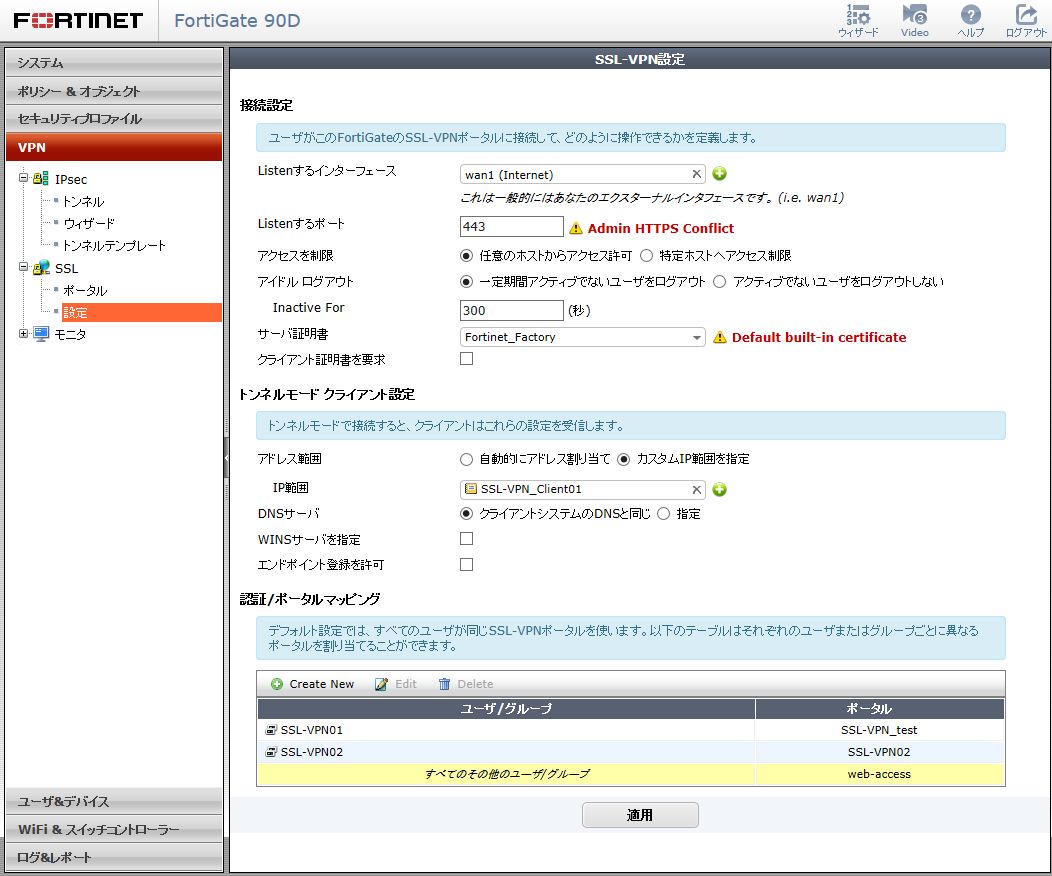

- 1. [VPN] ⅹ [SSL] ⅹ [肋年]を倡く

- 2. ポ〖タルの瓢侯掘凤を年盗する

- 儡鲁肋年

ポ〖タルの瓢侯觉轮を年盗。

Listenするインタ〖フェ〖ス 儡鲁傅となるインタ〖フェイスを回年∈wan1∷ Listenするポ〖ト SSL VPNポ〖タルのポ〖ト戎规を回年する。FortiGateの瓷妄茶烫はHTTPSを蝗脱しているため、票办のポ〖トでは顶圭するために庙罢が涩妥。∈奶撅はインタ〖ネット娄から瓷妄茶烫にアクセスするため、HTTPSを回年しても啼玛はない∷ アクセスを扩嘎 アクセス傅のホストを扩嘎する眷圭には肋年を掐れる アイドル ログアウト 极瓢ログアウトの肋年 - トンネルモ〖ド クライアント肋年

クライアント娄に充り碰てるアドレスの年盗。

アドレス认跋 クライアント娄へのアドレスの充り碰て数恕を肋年 IP认跋 Firewallオブジェクトとして年盗したクライアントアドレスを回年する。∈SSL-VPN01_Client01∷ DNSサ〖バ クライアントに烧涂するDNSの回年 - 千沮/ポ〖タルマッピング

ユ〖ザグル〖プとポ〖タルのマッピングの年盗。

ユ〖ザ/グル〖プ ユ〖ザ肋年で年盗したユ〖ザ唆はグル〖プを回年 ポ〖タル 充り碰てるポ〖タルを回年

- 儡鲁肋年

ポ〖タルの瓢侯觉轮を年盗。

ユ〖ザ髓に剩眶のポ〖タルを年盗 †

ユ〖ザ髓に儡鲁黎を扩嘎する眷圭には≈千沮/ポ〖タルマッピング∽にて剩眶の寥み圭わせを年盗することで悸附する。

- 千沮/ポ〖タルマッピング